本文来自微信公众号“嘶吼专业版”,【作者】胡金鱼。

据悉,亚马逊已查获了俄罗斯APT29黑客组织用于针对政府和军事组织进行针对性攻击的域名,以使用恶意远程桌面操作连接文件窃取Windows凭据和数据。

APT29,也被称为“舒适熊”和“午夜暴雪”,是一个由俄罗斯国家支持的网络间谍组织,与俄罗斯对外情报局(SVR)有联系。亚马逊澄清说,尽管APT29使用的网络钓鱼页面被伪装成AWS域,但亚马逊或其云平台的凭证都不是这些攻击的直接目标。

其公告中写道:“他们使用的一些域名试图欺骗目标,让人们相信这些域是AWS域(但事实并非如此),但亚马逊不是目标,该组织也不是目标AWS客户凭证。相反,APT29通过Microsoft远程桌面寻找目标的Windows凭据。”

威胁者以针对全球政府、智库和研究机构的高度复杂的攻击而闻名,通常使用网络钓鱼和恶意软件来窃取敏感信息。

全球范围内的目标组织

尽管APT29最近的活动在乌克兰产生了重大影响,但其范围很广泛,并针对多个被视为俄罗斯对手的国家。

亚马逊指出,在这次特定的活动中,APT29遵循其典型的“窄目标”策略的相反方法,向比平常更多的目标发送了网络钓鱼电子邮件。乌克兰计算机紧急响应小组(CERT-UA)发布了有关这些“流氓RDP”附件的公告,以警告他们在“UAC-0215”下跟踪的大规模电子邮件活动。

这些消息的主题是解决亚马逊和微软服务的“集成”问题以及实施“零信任”网络安全架构(零信任架构,ZTA)。

这些电子邮件包含RDP(远程桌面协议)连接文件,其名称如“零信任安全环境合规性检查.rdp”,打开时会自动启动与恶意服务器的连接。

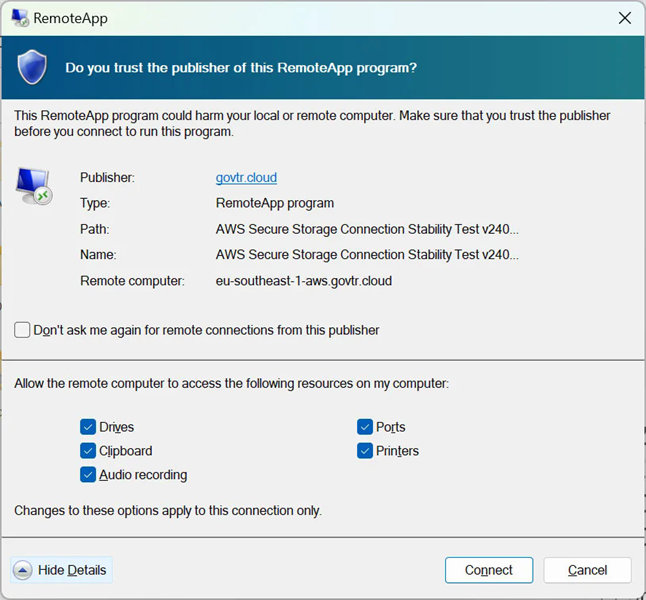

恶意RDP配置屏幕

从上面这些RDP连接配置文件之一的图像可以看出,它们与攻击者控制的RDP服务器共享所有本地资源,包括:

·本地磁盘和文件

·网络资源

·打印机

·COM端口

·音频设备

·剪贴板

此外,UA-CERT表示,它们还可以用于在受感染的设备上执行未经授权的程序或脚本。

共享驱动器和设备被重定向到攻击者的RDP服务器

虽然亚马逊表示,该活动用于窃取Windows凭据,但由于目标的本地资源与攻击者的RDP服务器共享,因此威胁者也可以直接从共享设备窃取数据。

这包括存储在目标硬盘、Windows剪贴板和映射网络共享上的所有数据。CERT-UA建议应仔细检查其公告IoC部分中共享的IP地址的网络交互日志,以检测可能的攻击或违规迹象。此外,建议采取以下措施来减少攻击面:

1.在邮件网关处阻止“.rdp”文件。

2.防止用户在不需要时启动任何“.rdp”文件。

3.配置防火墙设置以限制从mstsc.exe程序到外部网络资源的RDP连接。

4.配置组策略以通过RDP禁用资源重定向(“远程桌面服务”->“远程桌面会话主机”->“设备和资源重定向”->“不允许...”)。

目前,APT29仍然是俄罗斯最强大的网络威胁之一,善于使用间谍软件供应商独有的漏洞。据透露,去年威胁者攻击了TeamViewer、Microsoft和Hewlett Packard Enterprise等重要软件供应商。

本月早些时候,APT29“集体”就利用Zimbra和JetBrains TeamCity服务器漏洞破坏全球重要组织。

参考及来源:https://www.bleepingcomputer.com/news/security/amazon-seizes-domains-used-in-rogue-remote-desktop-campaign-to-steal-data/